湛揚部落格

2017-01-10

究竟勒索軟體是怎麼來的?

如果你還不知道什麼是勒索軟體,請務必往下閱讀,因為你很可能會不慎遺失電腦上的所有資料。勒索軟體是一種犯罪軟體,透過加密你的檔案讓你無法存取,然後挾持電腦要求你線上支付贖金。網路勒索是一種不可取的犯罪行為,因為他跟實際的勒索並無不同。

勒索威脅是真實存在著。只要你有使用電子郵件、瀏覽網站、在社群網站上交流、連接本機網路(在工作環境、家中或公共場所)、或在桌機、筆電、手機、平板電腦上使用USB隨身碟等等,都可能藏有落入犯罪圈套的機會。

為什麼會接觸到勒索軟體?最常見的散播管道分別是電子郵件、社群網路訊息和受感染的網站:

1.電子郵件

大多數勒索軟體都會利用網路釣魚的手法來進行感染活動,例如設計一封看起來像來自您熟悉或信任的人所發送的郵件。其目的是要讓您開啟附件或點擊郵件中的連結,然後將惡意軟體(如勒索軟體)下載到您的系統。罪犯會研究您的社群網路和其他公開訊息,以了解您的詳細資訊,讓他們的釣魚郵件看起來可信度更高,例如,假冒學校協會發送訊息給您。以下為相關的案例說明:

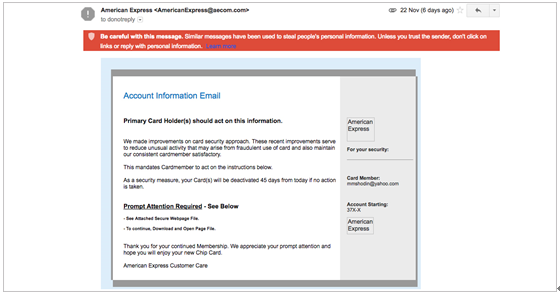

案例1:Gmail垃圾郵件過濾攔截到的勒索軟體郵件。請留意此郵件含有注意提示標題,並附有需要開啟附件的指示。

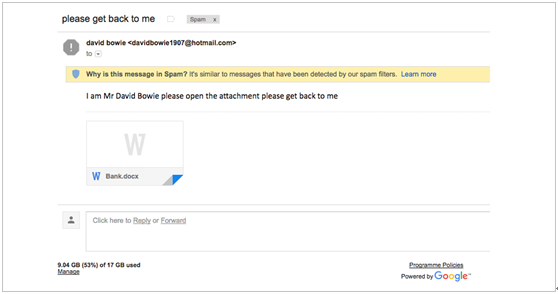

案例2:Gmail垃圾郵件過濾攔截到的另一個勒索軟體郵件。此郵件附件“Bank.docx”含有Microsoft Visual Basic for Applications (VBA)巨集編碼。當附件被打開時,夾帶的惡意代碼將在系統上執行勒索軟體下載並自動安裝。

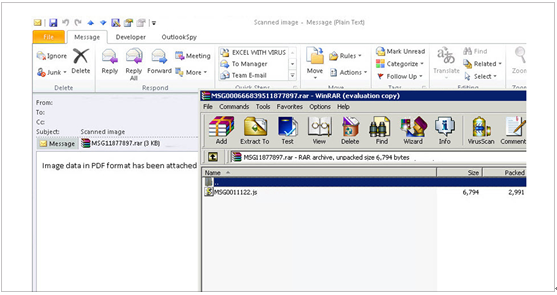

案例3:勒索軟體郵件出現在郵件用戶端。其為包含惡意JavaScript編碼的壓縮檔案。根據您的電子郵件配置,此檔案可能已在您的預設下載資料夾中,瀏覽這些檔案時需要非常小心。

2.社群網路

勒索軟體駭客會運用許多新手法來散布惡意軟體,其中也包含了利用社群網路和即時通訊。

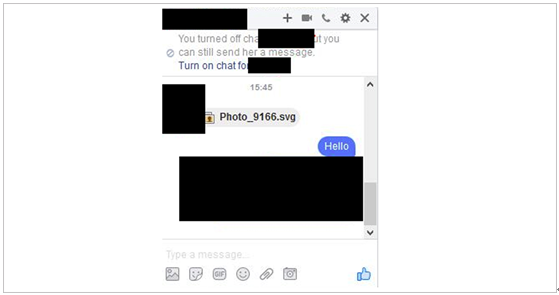

例如,罪犯可能會向您發送一個Facebook Messenger訊息,其中包含具有常用的.SVG副檔名的圖形附件。SVG檔案對Messenger應用程式和瀏覽器的白名單來說是合法的,因此在標準網頁瀏覽器中查閱時會自動執行。一旦開啟,檔案將會執行並將用戶重新導向到一個網站,邀請用戶安裝瀏覽器擴充功能,以便可以查閱(假的)YouTube影片。安裝了此擴充元件,就等同開啟了勒索軟體感染的大門。

在回覆社群貼文和訊息時,請小心軟體安裝或瀏覽器擴充的需求。

案例4:透過社群網路訊息發送感染勒索軟體的.svg檔案。

資料來源:https://bartblaze.blogspot.com.au/2016/11/nemucod-downloader-spreading-via.html

3.受感染網站

不受保護的網站和不安全的網頁伺服器是勒索軟體罪犯中流行的攻擊媒介之一。罪犯會尋找有錯誤代碼的網站,並將勒索軟體派送指令掛載到網頁中。如果您看到類似於以下案例5圖片的警告訊息,建議最好遠離該網站,除非編碼已被清除,並且警告訊息也被撤銷。

案例5:阻止用戶存取受感染網站的警告訊息。

什麼是勒索軟體攻擊?

勒索軟體是一個產值高達上億美元的犯罪行業。雖然有許多不同的版本類型,但大多數的執行方式是類似的:

1.下載勒索軟體檔案到用戶電腦。

2.在電腦上安裝勒索軟體,通常需要用戶的協助,例如,依上所述開啟附件或點擊連結。

3.勒索軟體開始默默加密受害者的檔案(立即或延遲)。

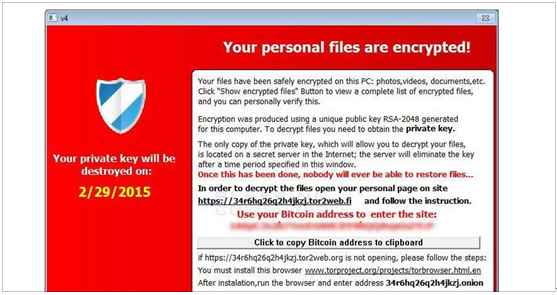

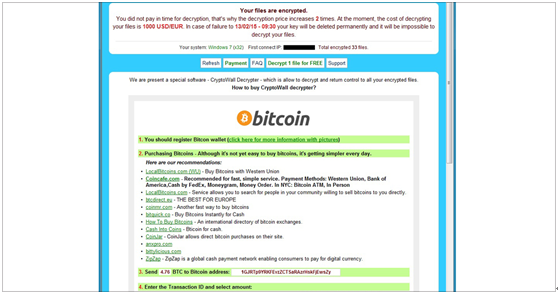

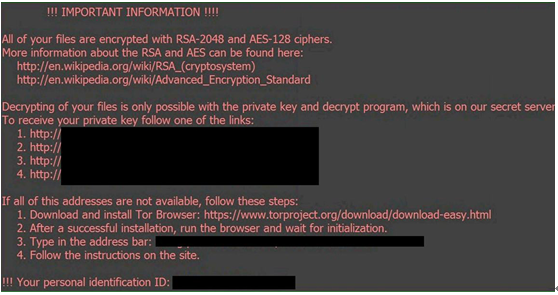

4.當檔案加密過程完成時,勒索軟體會顯示含有倒數計時器的贖金訊息和付款說明。通常會要求受害者下載Tor瀏覽器並使用線上加密貨幣比特幣進行匿名支付。

5.勒索軟體還可能會傳播到與受感染設備相同網路上的其他系統,包含本地備份伺服器。

案例6:CryptoLocker是最早期之一的勒索軟體類型,該名稱已經成為勒索軟體整體概念的代名詞。

案例7:CryptoWall。CryptoWall出現於2014年,並有許多不同的類型版本,如Cryptorbit、CryptoDefense、CryptoWall 2.0、CryptoWall 3.0。

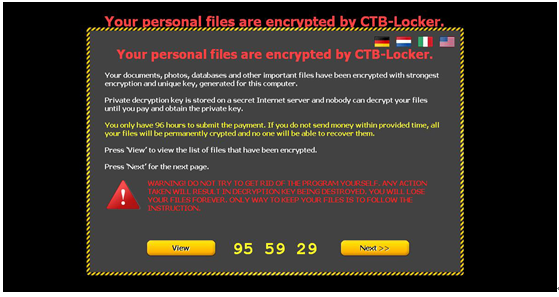

案例8:CTB-Locker主要是透過合作夥伴派發,以模仿合法雲端軟體行業的商務模式,建立出所謂的勒索軟體即服務。

案例9:如同許多其他病毒一樣,Locky以含有惡意附件的電子郵件形式傳播,偽裝成普通商業文件、個人照片等等。開啟時,受害者會被指示啟用巨集,然後就會開始安裝勒索軟體並啟動加密。

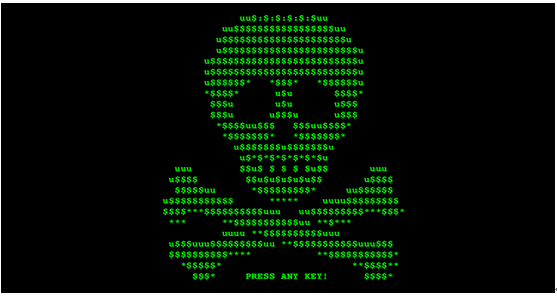

案例10:Petya和Mischa通常會封裝成一個套件傳遞給用戶。Petya透過加密硬碟的主檔案表格來鎖定整個電腦。

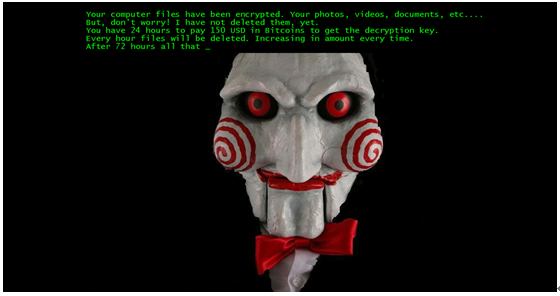

案例11:Jigsaw勒索軟體設置為倒數每小時會刪除檔案,直到支付贖金為止。

如果不小心成為勒索軟體的受害者,該怎麼辦?

假如真的成為勒索軟體的受害者,您可能沒有太多選擇:

•選擇支付贖金,並希望您的資料會被還原。這個部分沒有任何保證,付款就一定能還原檔案。某些惡劣的勒索團隊可能不會信守承諾交付解密金鑰。不交付的原因有很多,如避免被有關單位查緝,所以即使付款也還是有變數存在。

•格式化硬碟以清除所有資料,然後重新安裝作業系統和應用程式。不過,為此您會遺失所有個人資料,並可能需要支付昂貴的額外授權費用來還原舊機環境,之後依舊會為勒索軟體攻擊所苦。

•從備份還原您的系統。

有什麼保護電腦免受勒索軟體侵害的最佳方法?

在主動式防護技術變得更精進且商業化之前,備份(備份資料副本儲存在雲端)是在經歷勒索軟體攻擊之後,想要在不支付贖金的前提下還原資料的唯一可靠方法。使用Acronis True Image執行完整影像備份。如果系統遭到入侵,您就可以立即還原整個系統,而無需逐一查閱檔案。

勒索軟體對於每台電腦和連接到網際網路的設備都會構成威脅。透過資訊吸收、保持警戒、與家人朋友分享安全觀念、不要受網路釣魚欺騙,並且用備份來保護您的資料,才是不受勒索軟體侵害的最佳方法。

原文出處:What is Ransomware?